手機(jī)h5頁面制作教程關(guān)鍵詞seo排名怎么選

提示

- 信息收集

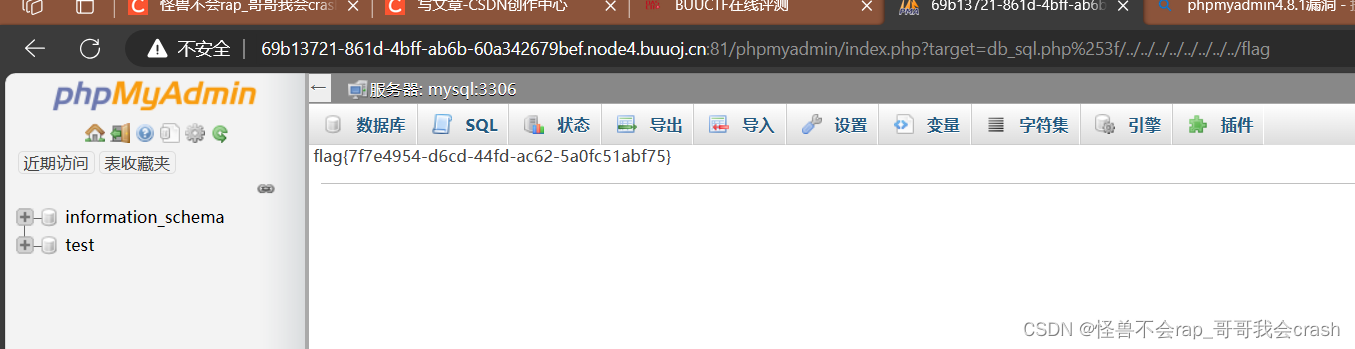

- phpmyadmin的版本漏洞

這里看起來不像是加密應(yīng)該是編碼錯(cuò)誤

這里訪問robots.txt

直接把phpinfo.php放出來了

這里能看到它所有的信息

這里并沒有能找到可控點(diǎn)

用dirsearch掃了一遍

####注意掃描buuctf的題需要控制掃描速度,每一秒只能掃10個(gè)多一個(gè)都要429報(bào)錯(cuò),并且還得每隔一秒掃一次

dirsearch -u http://69b13721-861d-4bff-ab6b-60a342679bef.node4.buuoj.cn:81 -s 1 -t 10

##我的上一篇博客附上了dirsearch的下載地址以及簡(jiǎn)單用法[GXYCTF2019]禁止套娃1-CSDN博客

這里掃出來了phpmyadmin/index.php

這里能看到phpmyadmin的版本信息

其實(shí)遇到這種的頁面要做的事

- 去網(wǎng)上搜索看是否存在版本漏洞

- 找上傳點(diǎn)看是否能傳入webshell,例如這里的導(dǎo)入就可以看看

然而這道題是想讓我們通過版本漏洞做題

這里我附上版本漏洞復(fù)現(xiàn)的博客phpMyAdmin4.8.1漏洞復(fù)現(xiàn)及利用_phpmyadmin4.8.1 漏洞-CSDN博客

構(gòu)造payload

?target=db_sql.php%253f/../../../../../../../../flag

獲得flag